Data Protect-ON est référencé par cybermalveillance.gouv.fr et par CybeRéponse (CSIRT Centre-Val de Loire) pour répondre à vos problèmes de sécurité informatique

Comment Data Protect-ON résout vos problèmes de sécurité informatique ?

En activant la protection de votre patrimoine numérique (Data Protect-ON), vous entrez complètement dans le 21eme siècle et vous intégrez la 3ème révolution industrielle dans vos processus de production grâce à votre prise en compte de tous les enjeux de la transition numérique.

En activant la protection de votre patrimoine numérique (Data Protect-ON), vous entrez complètement dans le 21eme siècle et vous intégrez la 3ème révolution industrielle dans vos processus de production grâce à votre prise en compte de tous les enjeux de la transition numérique.

Nous trouvons des solutions adaptées à vos besoins pour assurer la pérennité de vos activités en sécurisant vos actions et l’ensemble de votre patrimoine numérique.

Nous sommes localisés en métropole Chartraine (28) et nous nous déplaçons chez vous pour étudier vos systèmes et vos habitudes de travail.

Nous mettons en place les moyens qui vous permettront de poursuivre vos activités en limitant au maximum les risques de perte d'information.

Chaque solution doit être ajustée à chaque problématique.

C'est pourquoi un diagnostic personnalisé doit être posé pour correspondre à vos exigences.

Vous pourrez trouvez sur ce lien l'ensemble des service de Data Protect-ON

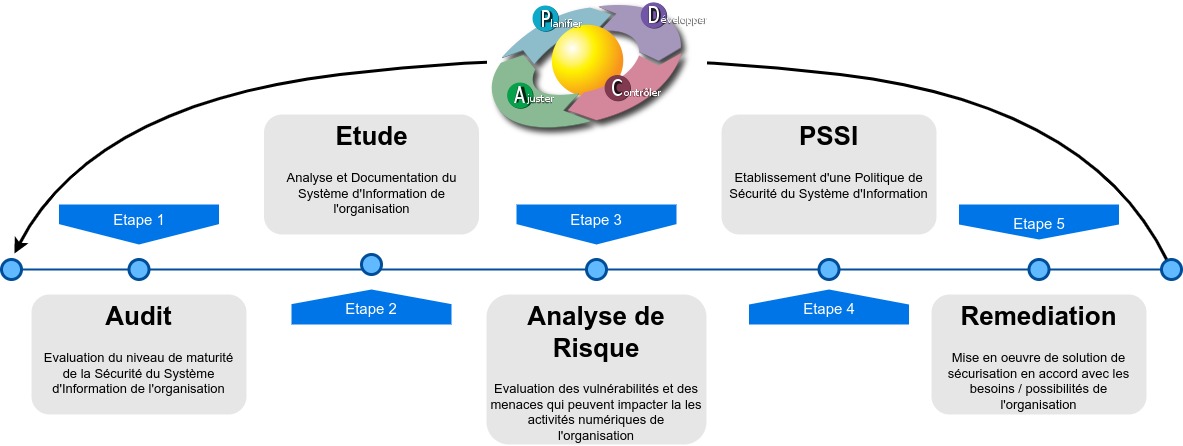

La Méthode Data Protect-ON

Après un entretien approfondi, nous serons en mesure de vous proposer les solutions qui conviendront au mieux à vos besoins.

Etape 1: Audit

Nous déterminons votre niveau de sécurité informatique pour évaluer les taches à mettre en oeuvre afin d'optimiser la sécurité de votre système.

Etape 2: Etude

Nous vérifions la documentation de votre système et nous vous aidons à compléter et à l'enrichir. Cette étape est indispensable pour s'assurer que vous possédez bien la connaissance de votre environnement.

Etape 3: Analyse de risque

Sur les bases de l'audit et de votre documentation nous analysons vos vulnérabilités et les menace qui pèse sur votre système. Nous pouvons alors élaborer des scénarios qui accentuent les risques et les impacts probables sur votre organisation.

Etape 4: PSSI ou DUERC

- Pour les TPE: Le Document Unique d'Evaluation des Risques Cyber (exclusivité Data Protect-ON) cartographie votre système d'information, identifie les éléments sensibles de votre informatique et fournie le plan de gestion de crise en cas de sinistre avec les scénarios les plus probables.

- Pour les PME et les plus grosses organisations: Résultante de l'analyse de risque, la Politique de Sécurité du Système d'Information définit l'ensemble des outils et procédure mise en oeuvre pour sécuriser votre environnement informatique. Elle permet d'abaisser les impacts des menaces pesant sur vos vulnérabilités jusqu'à un niveau maîtrisé et acceptable pour votre organisation.

Etape 5: Remédiation

Nous nous assurons que tous les éléments définis dans la politique de sécurité sont bien appliqués et connus des parties prenantes. Nous vous aidons à installer les outils, et à être en mesure de les utiliser en documentant et en formants les utilisateurs.

Roue de Deming / PDCA

L'environnement, les technologies et les connaissances évoluant constamment, tous ces éléments doivent être régulièrement ré-étudiés pour s'assurer que le niveau de sécurité est bien conforme aux attentes.

Les principes d'amélioration continu doivent donc être mis en place au sein de l'organisation de votre service informatique, chaque élément de la sécurité doit être analysé et ré-évalué tous les 2 à 3 ans (voir tous les ans en fonction des besoins) pour garantir un niveau de sécurité optimum.